La guía definitiva para el cumplimiento de PCI para hoteles

Desglose del cumplimiento de PCI para hoteles

El cumplimiento de PCI es un tema técnico, complejo y algo confuso. Hay mucha información sobre el cumplimiento de PCI, y puede ser abrumador procesarlo todo. Pero, para los hoteles que se ocupan de los datos de los titulares de la tarjeta, comprender y mantener el cumplimiento de PCI es vital para el éxito.

Hemos elaborado esta guía que cubre todo, desde lo que es el cumplimiento de PCI hasta consejos para lograr el cumplimiento.

Lo básico

¿Qué es el cumplimiento de PCI?

El Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago (PCI DSS), es un estándar de seguridad de la información que abarca un conjunto detallado de regulaciones para que las empresas gestionen y protejan los datos de las tarjetas de pago. Fue establecido por el Consejo de Normas de Seguridad de la Industria de Tarjetas de Pago (PCI SSC), que es una alianza de las cinco principales compañías de tarjetas de crédito: VISA, American Express, JCB, Discover y MasterCard. Estos proveedores de tarjetas crearon las directrices para garantizar que se estableciera una línea de base de requisitos de seguridad para proteger los datos del titular de la tarjeta y dar cabida a los métodos de pago emergentes.

Si su hotel acepta, almacena, procesa o transmite datos del titular de la tarjeta, independientemente del tamaño y el volumen de transacciones, se espera que cumpla con PCI DSS.

Cumplimiento de PCI vs. Certificación PCI

El cumplimiento de PCI y la certificación PCI no son intercambiables. La certificación PCI se refiere al proceso de realización de una auditoría a gran escala de una empresa a través de terceros para asegurarse de que está siguiendo el procedimiento adecuado necesario para cumplir. El cumplimiento de PCI es el conjunto de requisitos que una empresa utiliza como directrices para un funcionamiento seguro mientras gestiona los datos de los clientes, y el cumplimiento de estos requisitos puede autoevaluarse.

Cumplimiento de PCI

El cumplimiento de PCI es un conjunto de requisitos que sirven como directrices para que las empresas operen de forma segura mientras gestionan los datos de los clientes, y se ha convertido en el estándar para aceptar, almacenar, procesar y transmitir tarjetas de crédito. El cumplimiento se logra adhiriéndose constantemente a los requisitos establecidos por el PCI SSC. Si bien el cumplimiento de PCI no es legalmente obligatorio y, por lo tanto, las empresas que no cumplan no se enfrentarán a cargos penales, si se produce una violación y no cumplieron, podrían enfrentarse a fuertes multas y otras consecuencias. El cumplimiento de PCI se logra completando un cuestionario de autoevaluación que establece que la empresa está siguiendo todas las directrices necesarias y que se están cumpliendo los requisitos adecuados. Por lo general, lograr el cumplimiento lleva menos de un mes, sin embargo, mantener el cumplimiento de PCI implica el desarrollo y el mantenimiento diario de las políticas y procedimientos de protección de datos del titular de la tarjeta. El cumplimiento de PCI es una necesidad cuando se trata de mantener los datos de sus clientes a salvo de hackers y estafadores. Cuando cumples con PCI, tus clientes saben que has tomado las medidas necesarias para ayudar a proteger sus datos.

Los requisitos básicos para el cumplimiento de PCI incluyen los siguientes:

- Construir y mantener una red y sistemas seguros

- Proteger los datos del titular de la tarjeta

- Mantener un programa de gestión de vulnerabilidades

- Implementar medidas sólidas de control de acceso

- Supervisar y probar regularmente las redes

- Mantener una política de seguridad de la información

Certificación PCI

La certificación PCI se refiere al proceso integral mediante el cual se realiza una auditoría a gran escala de una empresa para garantizar que la empresa esté siguiendo de hecho los procedimientos adecuados para proteger los datos. La evaluación es muy similar a la realizada en la autoevaluación, sin embargo, para alcanzar la certificación PCI, la auditoría debe ser realizada por un asesor de seguridad calificado de confianza (QSA) de terceros. La QSA revisará y validará todos los aspectos de la empresa que tocan los datos del titular de la tarjeta.

Lograr la certificación PCI es un proceso intensivo, que dura hasta seis meses y examina y autentica cientos de aspectos de las empresas, incluyendo:

- Cómo se desarrolló el software

- Cómo se forma a los desarrolladores

- Controles técnicos y de procedimiento

Garantizar que su empresa no solo cumpla con PCI, sino que también esté certificada por PCI, añade una capa adicional de confianza para sus clientes. La inversión no solo muestra su dedicación y compromiso para proteger a sus clientes, sino que también muestra cuánto los valora y es una forma de devolverles su confianza en su empresa.

Cumplimiento de la industria hotelera

¿Son necesarias tanto el cumplimiento de PCI como la certificación PCI para los hoteles?

Es importante entender que los requisitos para el cuestionario de autoevaluación involucrado en el cumplimiento de PCI y la auditoría realizada para lograr la certificación PCI son esencialmente los mismos. La principal diferencia es que el proceso de verificación para la certificación lo realiza un tercero, QSA de confianza. Esencialmente, el cumplimiento de PCI es una afirmación, mientras que la certificación PCI es una prueba de que una empresa está haciendo todo lo que está a su alcance para proteger los datos valiosos.

Si bien la autoevaluación para lograr el cumplimiento de PCI es una buena práctica, es aún mejor que un profesional realice una auditoría.

Al lograr la certificación PCI, está asegurando a sus clientes que ha tomado mayores precauciones para protegerlos a ellos y su información personal, inculcando así un mayor sentido de confianza. Esto, más que nada, mostrará a tus clientes lo mucho que te importa y ayudará mucho a crear clientes leales de por vida.

¿El cumplimiento de PCI es el mismo que el cumplimiento del RGPD o la CCPA?

Si bien los tres se ocupan de la seguridad y la gestión de la información personal, GDPR y CCPA están separados del cumplimiento de PCI. El cumplimiento de cada conjunto de directrices para el RGPD y la CCPA varía en función de la ubicación de su hotel en el mundo y de cómo recopila y utiliza los datos de los huéspedes. Amplíe las siguientes dos preguntas para conocer los detalles de cada programa y reglas, y para determinar si estos estándares de cumplimiento se aplican a su propiedad.

¿El cumplimiento de PCI es el mismo que el Reglamento General de Protección de Datos (RGPD)?

Aunque ambos se ocupan de cuestiones de seguridad e información personal, son dos entidades distintas. El RGPD, que significa Reglamento General de Protección de Datos, proporciona un conjunto de normas para salvaguardar la información personal dentro de la Unión Europea (UE).

Los principales objetivos del RGPD son:

- Proporcionar más control sobre los datos personales y dar a las personas el derecho a acceder, corregir, borrar o portar sus datos personales.

- Reforzar los requisitos mínimos para garantizar la protección de los datos personales.

- Establecer prácticas estandarizadas para la protección de datos en toda la UE y garantizar la transferencia legítima de datos personales dentro y fuera de la UE.

Las nuevas normas han ampliado la definición de datos personales para incluir datos de ubicación, direcciones IP y más. Según la nueva ley, los hoteles tendrían que explicar a todos los huéspedes las formas en que están siendo vigilados o registrados, y los huéspedes tendrían que dar su consentimiento para ser vigilados.

El RGPD pondrá fin de manera efectiva al “consentimiento implícito” que las empresas han estado practicando durante años. Las empresas tendrán que obtener su consentimiento cada vez que traten con información personal, ya sea almacenando correos electrónicos, recopilando información del seguimiento del comportamiento en línea, etc. Casi todas las empresas recopilan algún tipo de datos personales, pero las empresas ya no podrán vender los datos de los clientes sin su consentimiento o conocimiento. Las personas también tendrán derecho a retirar su consentimiento en cualquier momento, incluso si ya lo han dado.

Las normas y reglamentos para el RGPD se aplican a cualquier empresa que venda un bien o servicio a, o supervise, a cualquier persona en la UE, independientemente de si la empresa tiene presencia física en la UE. El incumplimiento puede costar a las empresas hasta 20 millones de euros en multas, o el 4 % de los ingresos globales totales de la empresa.

¿El cumplimiento de PCI es el mismo que el cumplimiento de la Ley de Privacidad del Consumidor de California (CCPA)?

La Ley de Privacidad del Consumidor de California (CCPA) es una nueva ley en California destinada a proteger a los clientes de que sus datos se vendan sin su consentimiento o conocimiento. Siguiendo el modelo del RGPD, la ley se formó para proteger los datos personales de los consumidores y darles más control/derechos sobre la información que las empresas recopilan, almacenan y comparten. La ley se estableció debido a la creciente preocupación después de que Cambridge Analytica obtuviera acceso a información privada de Facebook.

Cualquier empresa que haga negocios en California y tenga unos ingresos globales de más de 25 millones de dólares está sujeta a la CCPA. También afecta a las empresas que recopilan o reciben datos de 50.000 o más consumidores de California, dispositivos electrónicos, hogares o aquellos que obtienen al menos el 50 % de sus ingresos de la venta de información personal.

La CCPA da a los consumidores el derecho a saber qué información recopilan de ellos las empresas, así como qué hacen con ella, ya sea compartir, vender o transferir los datos. La ley también da a los consumidores la posibilidad de borrar su información de cualquier base de datos en la que se haya almacenado.

Los tipos de datos protegidos por la ley son de amplio alcance e incluyen nombres, direcciones, seguridad social, pasaporte, correo electrónico, historiales de navegación por Internet, historiales de compra, información de salud, información de empleo, registros educativos, datos del GPS y más.

¿Por qué es importante el cumplimiento de PCI para los hoteles?

Los estafadores que buscan puntos de entrada fáciles están encontrando que los hoteles son particularmente vulnerables, lo que aumenta el número de ataques que ocurren en la industria hotelera.

Si bien protegerse contra todos los riesgos posibles puede resultar una tarea imposible, priorizar qué amenazas son las más críticas puede ayudarle a centrar sus esfuerzos de seguridad en lo que más importa. Crear un plan de seguridad integral y realizar pruebas de penetración periódicas y análisis de vulnerabilidades ayudará en gran medida a proteger su hotel de las infracciones.

Además, ser consciente de sus debilidades le ayudará a comprender las posibles amenazas que están poniendo en peligro a su hotel y de dónde vienen.

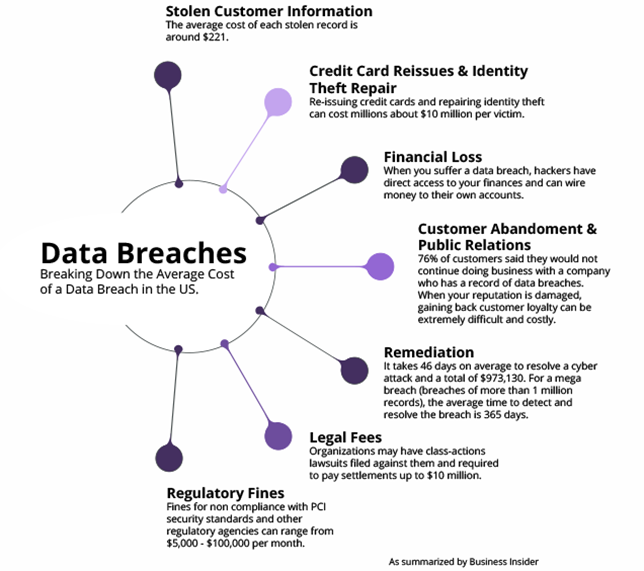

No solo es importante entender por qué es necesario el cumplimiento de la ICP, sino que conocer el costo del incumplimiento y las consecuencias es quizás aún más importante.

Cuando se produce una brecha de seguridad:

- Ser responsable de las demandas de sus invitados

- Arriesga tu reputación

- Puede perder la lealtad de los huéspedes y los negocios

- Sufrir tarifas del PCI SSC

Las sanciones para los hoteles que no cumplan pueden oscilar entre 5.000 y 100.000 dólares al mes.

Después de una brecha de seguridad, sus ingresos pueden recibir un golpe drástico desde una multitud de direcciones. Además del aspecto financiero, y tal vez aún más perjudicial a largo plazo, está la pérdida de invitados y confianza. Sus invitados deben sentir que la información de su tarjeta de crédito está segura con su hotel.

Todos conocemos el efecto devastador que tiene una violación de datos en la reputación y el negocio de un hotel. Una vez que un hotel se ve comprometido, recuperar la confianza que perdió es una batalla cuesta arriba. Y mientras tanto, sus huéspedes anteriormente leales recurrirán a un hotel que creen que es más capaz de proteger sus datos.

Tienes que mostrar a tus invitados que su información personal y financiera va a estar segura. Una forma de tranquilizar a sus invitados es haciéndoles saber que cumple con PCI. Debería ser inmediatamente obvio que cumples con si un invitado está en tu sitio web o en tu recepción. Algo tan simple como incluir un sello de verificación en la recepción o en línea cuando un huésped hace una reserva contribuye en gran medida a garantizar la confianza de su huésped.

Y si aún no cumple con PCI, puede utilizar la lista de verificación de la página 10 para empezar a cumplir con PCI. Ponga su negocio en el camino correcto evaluando su situación actual y buscando formas de aumentar su seguridad y la confianza de sus clientes en usted.

Una lista de comprobación de cumplimiento de PCI para hoteles

Guarda para leer más tarde o compartir con tu equipo. Utilice el siguiente enlace para acceder a su copia de una lista de verificación de cumplimiento de PCI para hoteles:

Los 10 mejores consejos para lograr y mantener el cumplimiento de PCI

- Realice una evaluación formal del riesgo y determine qué debilidades puede tener su hotel.

- Reduzca el riesgo de una violación mediante la implementación de un programa de capacitación en concienciación sobre seguridad para sus empleados sobre la importancia de la seguridad de los datos y el cumplimiento de PCI.

- Instale parches de seguridad en todos los sistemas aplicables en el plazo de un mes a partir de su lanzamiento para evitar infracciones.

- Implemente los sistemas de seguridad necesarios y pruébelos con frecuencia para garantizar la eficacia contra una multitud de ataques, y considere implementar sistemas de monitoreo para alertarle de posibles infracciones.

- Cree un plan de respuesta a incidentes cibernéticos y asegúrese de que sus empleados sean conscientes de qué hacer en diversas situaciones y respondan de la manera más eficiente posible.

- Revise su estado de cumplimiento de PCI (nivel de cumplimiento, qué cuestionario se aplica a su entorno, si es un comerciante frente a un proveedor de servicios, etc.) y asegúrese de que su validación siga estando actualizada.

- Sepa qué personas de su negocio tienen acceso a sistemas críticos y mantenga el acceso limitado a unos pocos de confianza utilizando el principio del menor privilegio.

- Ejecute pruebas de penetración periódicas y análisis de vulnerabilidades para detectar debilidades y exploits en sus sistemas críticos.

- Remedia todas las debilidades y hazañas que se encuentran en las pruebas de penetración y los análisis de vulnerabilidades y duplique la seguridad de su infraestructura.

- Revise qué recursos ya tiene disponibles y busque soluciones externas que puedan proporcionar una mejor seguridad a su hotel.

Violaciones de datos

Violaciones y compromisos de datos

Los hoteleros tienen que ser conscientes de los posibles puntos de entrada en su propiedad porque incluso una sola violación puede causar daños irreparables a su reputación.

Desafortunadamente, el potencial de brecha en la industria de la hospitalidad es exponencialmente mayor que el de otras industrias. Los múltiples puntos de entrada y el conocimiento de que los hoteles contienen datos confidenciales para millones de personas llevan a los delincuentes a dirigirse a los hoteles.

Amplíe las siguientes preguntas para saber qué implica una violación de datos para un hotel y la duración media de un compromiso.

¿Qué implica una violación de datos?

Los hoteleros tienen que ser conscientes de los posibles puntos de entrada en su propiedad porque incluso una sola violación puede causar un daño irreparable a su reputación.

Desafortunadamente, el potencial de brecha en la industria de la hospitalidad es exponencialmente mayor que el de otras industrias. Los múltiples puntos de entrada y el conocimiento de que los hoteles contienen datos confidenciales para millones de personas llevan a los delincuentes a dirigirse a los hoteles.

Ser consciente de dónde están tus puntos débiles es fundamental para evitar que se produzcan ataques. La formación continua de los empleados sobre cómo detectar a los delincuentes y qué comportamiento buscar será clave para detener los ataques antes de que ocurran. Y mantenerse a la vanguardia de las tendencias de seguridad de los datos le dará una ventaja frente a los ciberdelincuentes que ven su hotel como una marca fácil.

Saber dónde su hotel es vulnerable a los ataques y vigilar a los delincuentes es fundamental para protegerse de aquellos que tratarían de aprovechar las posibles debilidades.

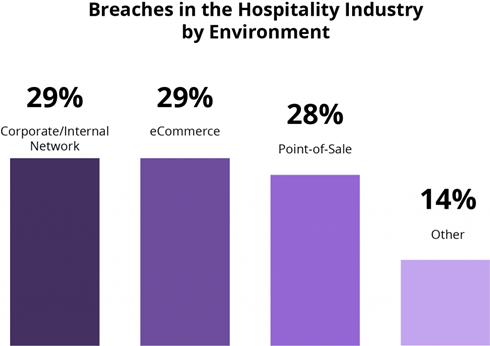

5 zonas en las que los hoteles son vulnerables a los ataques:

- Red corporativa/interna

- Comercio electrónico

- Punto de venta

- Ataques físicos

- Sistemas interconectados

¿Cuál es la duración media de un compromiso?

Cuando se produce una violación, una empresa puede tardar un período prolongado de tiempo en detectarla y resolverla, durante el cual los registros de datos afectados permanecen expuestos. Según un informe de Trustwave, una violación de datos, desde el día de la intrusión inicial hasta el día en que se contiene la violación, se puede dividir en tres categorías:

- Intrusión: la fecha en que el hacker obtuvo acceso no autorizado a los sistemas de la víctima.

- Detección: la fecha en que la víctima u otra parte identifica que se produjo una infracción.

- Contención: la fecha en la que el hacker ya no tiene acceso a los sistemas de la víctima y los registros ya no están expuestos.

En general, se tarda un promedio de 46 días en resolver un ciberataque y cuesta un total de 973 130 dólares. Para una megainfracción (infracciones de más de 1 millón de registros), el tiempo medio para detectar y resolver la violación es de 365 días.

La autenticación multifactorial es uno de los métodos más simples y eficaces para defenderse de las infracciones. Las empresas deben asegurarse de que esto es algo que están implementando en sus procesos empresariales cotidianos.

Mejores prácticas

¿Cómo puede un hotel ser más compatible?

Las leyes de ciberseguridad cambian continuamente para adaptarse al panorama en evolución de la tecnología hotelera y la actividad ciberdelincuente. Sin embargo, las leyes solo pueden reaccionar y mantenerse al día, no predecir y mantenerse a la vanguardia. Los hoteleros tendrán que confiar en sus propias habilidades y en los miembros del equipo para mantenerse protegidos y seguros.

Una buena idea para cualquier hotel es realizar una auditoría para detectar actividades inusuales. Hacerlo puede ayudar a evitar que se produzcan ataques en primer lugar y crear un entorno seguro para almacenar datos.

El error humano también es un factor enorme y algo que siempre debes tener en cuenta. No se puede esperar que los empleados estén en alerta máxima y atentos a todos los aspectos del hotel. Siempre vale la pena ser proactivo. No espere hasta que ocurra una violación para hacer cambios en su plan de seguridad e implementar medidas para mantener segura la información de sus invitados.

Amplíe las dos secciones siguientes para obtener información sobre las cosas procesables que puede hacer en su hotel para ser más conforme.

¿Cuáles son algunas cosas procesables que puedes hacer en tu hotel?

Lectores de chips EMV

Si aún no lo ha hecho, trabaje para implementar lectores de chips EMV en su propiedad. EMV, que significa Europay, Mastercard y Visa, es un estándar global para tarjetas equipadas con tecnología de chip de ordenador, así como para los terminales utilizados para autenticar transacciones con tarjetas con chip.

Los lectores de chips EMV son más adecuados para evitar que los delincuentes utilicen “skimmers” para replicar los datos del titular de la tarjeta y crear tarjetas de crédito falsas. Los Skimmers se pueden instalar fácilmente sobre los terminales de pago existentes y se utilizan para recopilar información de las tarjetas utilizadas en las transacciones. Los delincuentes pueden utilizar los datos para crear tarjetas de crédito falsas.

Y con los avances tecnológicos, muchos skimmers ahora están habilitados para Bluetooth y pueden transmitir datos sin necesidad de extraer físicamente la información del dispositivo. Para combatir esto, cualquier persona que trabaje con lectores de tarjetas físicas debe estar entrenada sobre qué buscar y cómo detectar un skimmer que se haya instalado sobre el terminal.

Además, es más fácil recopilar datos de tarjetas de rayas que la tarjeta con chip más segura: la banda magnética de las tarjetas contiene toda la información para el titular de la tarjeta, incluyendo el PAN, el nombre, la dirección y el CVV, y es fácilmente robada por los delincuentes usando un skimmer.

Cómo las tarjetas chip y los terminales EMV ayudan a reducir el fraude:

- Es mucho más difícil duplicar una tarjeta con chip

- Minimiza el uso de deslizamiento para tarjetas compatibles con chip (que serían falsas)

- Minimiza la capacidad de los ladrones de usar tarjetas robadas en la tienda

Si bien esto debería ser un incentivo más que suficiente, a partir de 2018 menos de la mitad de los hoteles (42 %) aún no habían implementado las terminales EMV.

A partir de 2015, hubo un cambio de responsabilidad civil y los comerciantes que no han cambiado a una tarjeta con chip ahora son responsables del uso fraudulento de la tarjeta. Anteriormente, el banco emisor era responsable.

El cambio ha tenido un gran impacto (según lo informado por Visa):

- El fraude falsificado ha disminuido en un 76 % para los comerciantes que completaron la actualización del chip.

- Más de 2,9 millones de comerciantes aceptan ahora tarjetas con chip, lo que representa el 63 % de los escaparates de EE. UU.

- En marzo de 2018, el 97 % de las transacciones Visa presentes con tarjeta implicaban tarjetas EMV

Sin embargo, esto no impide el fraude con tarjeta no presente (CNP). De hecho, ha habido un aumento en CNP porque los delincuentes se están alejando de las transacciones físicas debido a los terminales EMV, y porque los sistemas en línea no tienen forma de saber si se trata de una tarjeta de raya o chip.

A los comerciantes les gusta que el proceso de pago sea lo más fluido posible, a menudo priorizando esto sobre la seguridad de los datos. Esto es especialmente cierto en el sector de la hostelería, donde la experiencia de los huéspedes es la máxima prioridad. Muchos optan por no realizar muchas o ninguna validación al hacer el registro de salida y correrán el riesgo de fraude por encima del riesgo de perder a un invitado.

¿Cómo pueden los hoteles ofrecer a sus huéspedes una experiencia de pago fácil sin sacrificar la seguridad?

Es posible que los hoteles quieran considerar ofrecer opciones de pago alternativas. Al adoptar la era de la tecnología, incluidos los pagos locales, los hoteleros pueden ofrecer a sus huéspedes una mejor experiencia.

Aceptar métodos de pago locales ayudará en gran medida a prevenir el fraude en los pagos. Estos tipos de pagos ofrecen mejoras significativas en la seguridad, ya que el comerciante nunca ve la información de la tarjeta (solo puede ver un token). Mientras que antes, el comerciante tenía acceso completo a la información de la tarjeta, incluido el PAN, e incluso la almacenaba en su sistema.

Por lo tanto, al ofrecer pagos locales, se elimina efectivamente la responsabilidad del comerciante. Esto no solo mejora su seguridad, sino que los métodos de pago locales pueden servir para acelerar el proceso de registro de entrada y aumentar la satisfacción de los huéspedes. Dar a los huéspedes la libertad de pagar como quieran es más importante que nunca, y algo que esperarán a medida que aplicaciones y funciones como PayPal y Apple Pay se conviertan en una integración diaria en la vida de las personas.

Métodos de pago locales y dónde son populares:

- Américas: Bancario, Santander, Citibanamex, Apple Pay, Google Pay, PayPal

- Europa y Oriente Medio: Giropay, SEPA, Sofort/Klarna, Paysafecard, IDEAL

- Asia/APAC: WeChat Pay, Alipay, China, UnionPay

Es importante tener en cuenta que la tecnología está en constante evolución, y a medida que surgen nuevas innovaciones, la seguridad de estos desarrollos debe considerarse cuidadosamente antes de implementarlos en su hotel.

¿Cuál es la duración media de un compromiso?

Cuando se produce una violación, una empresa puede tardar un período prolongado de tiempo en detectarla y resolverla, durante el cual los registros de datos afectados permanecen expuestos. Según un informe de Trustwave, una violación de datos, desde el día de la intrusión inicial hasta el día en que se contiene la violación, se puede dividir en tres categorías:

- Intrusión: la fecha en que el hacker obtuvo acceso no autorizado a los sistemas de la víctima.

- Detección: la fecha en que la víctima u otra parte identifica que se produjo una infracción.

- Contención: la fecha en la que el hacker ya no tiene acceso a los sistemas de la víctima y los registros ya no están expuestos.

En general, se tarda un promedio de 46 días en resolver un ciberataque y cuesta un total de 973 130 dólares. Para una megainfracción (infracciones de más de 1 millón de registros), el tiempo medio para detectar y resolver la violación es de 365 días.

La autenticación multifactorial es uno de los métodos más simples y eficaces para defenderse de las infracciones. Las empresas deben asegurarse de que esto es algo que están implementando en sus procesos empresariales cotidianos.